混淆 PowerShell 密码:脚本保障的安全存储与使用

2023-09-21 02:21:01

使用 PowerShell 实现密码混淆,增强数据安全

在当今数字世界中,数据安全至关重要。密码作为保护敏感信息的第一道防线,起着至关重要的作用。然而,简单明了的密码很容易被黑客破解,给组织和个人带来巨大风险。为了应对这一挑战,密码混淆应运而生。

什么是密码混淆?

密码混淆是指通过特定算法或技术转换密码,使其变得难以识别或破解。它将明文密码(可读密码)转换为经过加密的、不易理解的形式,有效地阻止了未经授权的访问。

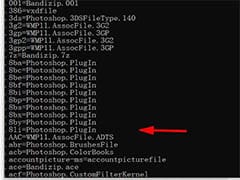

PowerShell 中的密码混淆

PowerShell 提供了多种方法来实现密码混淆,其中最常用的是 ConvertTo-SecureString 命令。该命令将明文密码转换为安全字符串,从而防止密码被以明文形式存储或传输。

使用 ConvertTo-SecureString 混淆密码

以下是使用 ConvertTo-SecureString 混淆密码的示例:

$password = "MyPassword"

$securePassword = ConvertTo-SecureString $password

执行此代码后,$securePassword 变量将包含一个安全字符串,其中存储了混淆后的密码。请注意,混淆后的密码将以星号 (*) 表示。

在脚本中使用混淆密码

混淆后的密码可以安全地存储在脚本中,以便在需要时使用。以下示例展示了如何将混淆后的密码存储并用于身份验证:

$encryptedPassword = "**** **"

$securePassword = $encryptedPassword | ConvertTo-SecureString

$userPassword = Read-Host "Enter Password:"

$userSecurePassword = $userPassword | ConvertTo-SecureString

if ($securePassword -eq $userSecurePassword) {

Write-Output "Access granted."

} else {

Write-Output "Access denied."

}

在这个脚本中,$encryptedPassword 变量包含了混淆后的密码。当用户输入密码时,脚本会将其转换为安全字符串,并与混淆后的密码进行比较。如果两个安全字符串匹配,则允许用户访问;否则,拒绝访问。

优势:

- 增强安全性: 混淆后的密码更难破解,从而降低了密码泄露的风险。

- 防止数据盗窃: 即使黑客获得了混淆后的密码,他们也无法直接访问明文密码。

- 提高合规性: 许多行业法规要求对敏感数据进行适当的保护,而密码混淆可以满足这些要求。

最佳实践:

- 使用强密码,避免使用常见的单词或短语。

- 定期更新密码以提高安全性。

- 将混淆后的密码存储在安全的地方,例如密码管理器或受保护的服务器。

- 避免在不安全的环境中传输或共享混淆后的密码。

常见问题解答:

-

为什么需要混淆密码?

答:混淆密码可防止未经授权的人员访问敏感信息,降低密码泄露的风险。 -

ConvertTo-SecureString 如何工作?

答:ConvertTo-SecureString将明文密码转换为安全字符串,该字符串存储在加密且无法解密的内存中。 -

在脚本中使用混淆密码有什么好处?

答:在脚本中使用混淆密码可以自动化身份验证过程,同时提高安全性。 -

混淆后的密码有多安全?

答:混淆后的密码安全性取决于所使用的算法和密钥长度。 -

如何保护混淆后的密码?

答:将混淆后的密码存储在安全的位置,例如密码管理器或受保护的服务器,并避免在不安全的环境中传输或共享。

结论:

密码混淆是一种强大的安全措施,可有效保护敏感信息免受未经授权的访问。通过利用 PowerShell 中提供的工具,您可以轻松地实现密码混淆,从而增强数据安全并提升合规性。记住,密码安全是网络安全的基础,采取主动措施混淆密码是确保其有效性的关键一步。